Framaroot, công cụ root đơn giản trực tiếp trên Android

Root máy trên Android chỉ đơn giản là việc chiếm quyền điều khiển để có thể làm nhiều việc hơn trên điện thoại, nó không giống với việc bạn thay recovery, up rom cook khác hay thay đổi kernel của máy. Có rất nhiều cách để root một chiếc điện thoại Android, và Framaroot là một trong những công cụ có tính năng này. Sử dụng Framaroot tiện lợi ở chỗ bạn không cần dùng đến máy tính, chạy thẳng phần mềm này trên Android và chỉ mất khoảng 30s là máy bạn đã được root. Vì tính chất khác nhau của các điện thoại Android mà có máy được Framaroot hỗ trợ có máy không, bạn có thể tham khảo danh sách máy được đính kèm ở dưới đây. Dù sao thì cũng nên dùng thử, mình đã thử với một chiếc điện thoại mới (chip mediatek), dù không có tên trong danh sách nhưng mà vẫn root được.

Nếu bạn vẫn đang mơ hồ về root Android thì có thể tham khảo 2 bài viết sau:

Các bước thực hiện root bằng Framaroot:

- Tải về Framaroot mới nhất tại: link xda

- file tải về dạng apk, vì thế copy nó vào điện thoại và cài đặt như phần mềm bình thường.

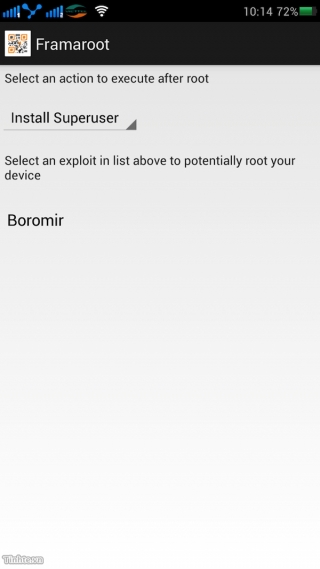

- Chạy Framaroot lần đầu tiên bạn sẽ có các lựa chọn: Install Superuser - Install SuperSU - Unroot.

- Nhấn chọn vào Install SuperSU rồi nhấn Boromir

- Nếu trên màn hình hiện ra thông báo: "Success ... Superuser and su binary installed. You have to reboot your device" thì bạn đã root thành công. Trong trường hợp không thành công thì thử với Install Superuser.

- Khởi động lại máy. Bạn sẽ thấy logo SuperSu trong appdraw

- Để chắc rằng máy đã root thành công thì bạn có thể cài phần mềm Root Checker (link trên Google Play). Trong phần mềm có nút "Verify Root Access". Nhấn vào đó, nếu đã root thành công thì sẽ có thông báo màu xanh: "Congratulations! This device has root access"

Mình đã dùng thử trên hai chiếc máy chạy Mediatek mới là Lenovo A3000 và Oppo Find Mirro và đã thành công, dù 2 chiếc này không có tên trong danh sách các thiết bị được hỗ trợ. Vì thế nếu máy bạn đang dùng không có trong danh sách dưới đây thì cứ thử, biết đâu lại được:

Compatibility for Qualcomm devices (Gandalf exploit only) :

- Asus Padfone 1/2

- Asus Padfone Infinity

- Asus Transformer Pad Infinity TF700KL

- BW T18+ (Fortis Evo)

- Cloudfone Thrill 430x

- Disgo 8400g

- DNS S4504/S4503/S4502

- FAEA F1

- Gigabyte GSmart G1315 Skate

- Gigabyte GSmart Rio R1

- Google Nexus 4

- Highscreen Spark/OMEGA Q/Blast/Strike/Boost

- HTC One S

- Huawei Honor Pro (U8950-1)

- Huawei U8815/U8816 Ascend G300/G301

- Huawei U8825D Ascend G330D

- Karbonn Titanium S5

- Kyocera Torque

- Lenovo S870E

- LG Nitro HD

- LG L7 II P710/P714/P715

- LG Optimus F5 (P875)

- LG Optimus G E970/E975

- LG Optimus L3 II E425

- LG Optimus L5 E610/612/615

- LG Optimus L7 II P710/P713/ P714/P715

- LG Optimus L7 P700/Р705

- LG Optimus LTE 2

- MEDION LIFE P4013

- Micromax A111 Canvas Doodle

- Oppo Find 5

- Orange Nivo

- Pantech Discover

- Pantech IM-A840S Vega S5

- Samsung Galaxy Win I8552

- Sharp Aquos Phone SH930W

- Sony Xperia E C1505/Dual C1605

- Sony Xperia L C210X

- teXet TM-3204R

- teXet TM-4677

- Xiaomi Mi-2S

- ZTE V880G/ZTE V955

Compatibility for MTK devices (Boromir exploit only) :

- Alcatel OT 4030D S'POP

- Alcatel OT 8008D Scribe HD

- Alcatel OT 997D

- Alcatel OT Idol 6030X/6030D/6030H

- Amoi N828

- ASUS Memo Pad HD 7

- Chinese Star S7589

- DAXIAN XY100S

- Explay HD Quad

- Explay infinity II

- Explay Polo

- Explay Surfer 7.32 3G

- Explay Surfer 8.31 3G

- Fly IQ440 Energie

- Fly IQ441 Radiance

- Fly IQ442 Miracle

- Fly IQ443 Trend

- Fly IQ446 Magic

- Fly IQ450 Quattro Horizon 2

- Fly IQ451

- GoClever Fone 570Q

- Haipai I9389

- Highscreen Alpha GTX

- HKC Q79 3G

- Huawei U8836D G500 Pro

- IconBIT NetTAB Space 3G Duo

- iOcean X7

- Jiayu G2

- Jiayu G3S

- Jiayu G4

- KENEKSI Beta

- Lava iris 405

- Lenovo IdeaPhone P700i

- Lenovo IdeaPhone S720

- Lenovo IdeaTab A3000-H

- Lenovo IdeaTab S6000-H

- Lenovo P770

- Lenovo S820, S920, A390

- Micromax Canvas HD

- Motorola RAZR D3

- Newman N1

- Oppo findway U7015

- OUMEI X5

- Philips W536

- Philips W736

- Prestigio MultiPhone 4055

- Prestigio MultiPhone PAP 4505DUO

- Sharp AQUOS SH837W

- Star S5 Butterfly

- TeXet NaviPad TM-7055HD

- Texet TM-5277

- THL V12

- THL W100 (130711)

- THL W200

- ZOPO C2 Platinum

- ZOPO ZP 910

- ZOPO ZP300+

- ZOPO ZP900 Leader

- ZTE V880G/H

- ZTE V987 Grand X Quad

Compatibility for Samsung devices (Legolas and Aragorn exploits only) :

- Samsung Galaxy Core GT-I8262

- Samsung Galaxy Proclaim S720C

- Samsung Galaxy Young GT-S6312/GT-S6310

- Samsung Lightray SCH-R940

Compatibility for Exynos devices (Sam, Frodo, Legolas and Aragorn exploits only) :

- AT&T Galaxy Note 2 SGH-I317

- Highscreen Explosion

- Hyundai T7s

- Impression 9702 (Exynos 4412)

- Lenovo K860/К860i

- Newman N2

- Meizu MX2

- Samsung Galaxy Camera EK-GC100

- Samsung Galaxy Note 10.1 GT-N8000, GT-N8010, GT-N8013, GT-N8020

- Samsung Galaxy Note 2 GT-N7100

- Samsung Galaxy Note 2 LTE GT-N7105

- Samsung Galaxy Note 8.0

- Samsung Galaxy Note GT-N7000

- Samsung Galaxy S GT-i9000

- Samsung Galaxy S2 AT&T SGH-I777

- Samsung Galaxy S2 Epic 4G Touch - SPH-D710

- Samsung Galaxy S2 GT-I9100

- Samsung Galaxy S3 GT-I9300

- Samsung Galaxy S3 LTE GT-I9305

- Samsung Galaxy Tab Plus GT-P6200/GT-P6210

- Samsung Galaxy Tab 7.7 GT-P6800/GT-P6810

- Samsung SGH-i997 Infuse 4G

- T-Mobile Galaxy Note 2 T-889

- Verizon Galaxy Note 2 SCH-I605

- iBerry Auxus CoreX2 3G and CoreX4 3G

Compatibility for Omap36XX devices (Gimli exploit only) :

- Archos Gen8

- Cliq 2 MB611

- Coolpad Quattro 4G

- Droid 2 (a955)

- Droid 2 Global (a956)

- Droid X (MB810)

- LG Marquee LS855

- LG P970 Optimus Black

- Motorola DEFY+ (MB525 / MB526)

- Motorola Droid PRO

- Motorola Droid X

- Motorola XPRT

- Parrot ASTEROID Smart

- R2D2 (a957)